올해 상반기 해커 주요 표적은 '제조업'

페이지 정보

작성자 cfpa 댓글 0건 조회 1,933회 작성일 21-06-30 11:51본문

출처 : https://news.naver.com/main/read.nhn?mode=LSD&mid=shm&sid1=105&oid=092&aid=0002226311

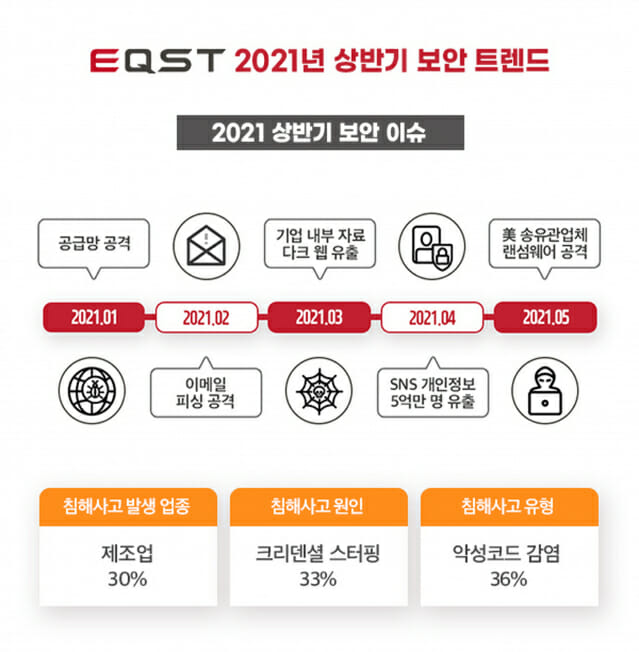

올해 상반기 침해사고가 가장 많이 발생한 업종이 국내외 모두 제조업으로 나타났다는 조사 결과가 나왔다. 국내에선 특히 랜섬웨어를 이용한 정보 유출 사례가 다수 발생하면서 사고 비율이 29.5%로 가장 높았다는 분석이다.

ADT캡스(대표 박진효)는 30일 인포섹 시큐디움 센터에서 추출한 통계 데이터와 자사 보안 전문가 그룹 'EQST' 분석을 통해 이같은 내용을 담은 올해 상반기 보안 트렌드 보고서를 발표했다.

EQST는 올해 상반기에 발생한 주요 보안 이슈로 ▲기업이 사용하는 SW를 침투 수단으로 사용하는 '공급망 공격' ▲이메일 피싱 공격 ▲기업 내부 자료 다크웹 유출 ▲미국 최대 송유관 업체 랜섬웨어 공격 등을 꼽았다.

보고서는 국외에서도 상수도 시설, 송유관 업체 해킹 등 사회 기반시설을 노린 랜섬웨어 공격이 발생해 제조시설에 대한 해킹 공격이 본격화되고 있는 것으로 조사돼, 제조업 전반에서의 운영기술(OT) 및 산업제어시스템(ICS) 보안이 더욱 요구되고 있다고 지적했다. ADT캡스 인포섹 EQST가 발표한 2021 상반기 보안 트렌드

ADT캡스 인포섹 EQST가 발표한 2021 상반기 보안 트렌드

주요 침해사고 원인으로는 작년에 이어 올해 상반기에도 ‘크리덴셜 스터핑’으로 조사됐다. 특정 사이트에서 획득한 계정정보를 다른 사이트에 대입해 공격하는 크리덴셜 스터핑에 대비하기 위해서는 각 사이트별로 다른 패스워드를 사용하고 주기적으로 패스워드를 변경하는 등의 주의가 요구된다.

코로나19 장기화로 가속화되고 있는 디지털 워크플레이스를 대상으로 한 네트워크 공격도 대폭 늘었다. 지난해 홈 네트워크를 노린 공격은 전년 대비 약 3배 증가했다. 원격근무로 사용량이 증가한 가상사설망(VPN)이 해커의 주요 표적이 되면서 침해사고 발생률이 눈에 띄게 증가한 것. 이에 ADT캡스는 VPN을 사용하는 개인과 기업이 서버 취약점 보안 패치를 적용하고 다중인증을 사용하는 등의 대비가 필요하다고 봤다.

EQST는 기존 근무환경에 비해 디지털 워크플레이스에서 더욱 다양해진 보안 위협을 재택근무 환경, 공공 오피스 및 공공장소, 클라우드로 나누어 다각도로 분석했다. 아홉 가지의 공격 시나리오를 통해 발생할 수 있는 다양한 보안 위협과 각각의 대응 방안을 구체적으로 설명했다. 기업 및 구성원들의 근무환경 별 보안 지침을 제시하며 원격근무 환경이 장기화되는 상황에서 보안에 대한 경각심이 특히 요구됨을 강조했다.

이재우 ADT캡스 인포섹 EQST사업그룹장은 “급격한 업무 환경 변화에 따라 디지털 워크플레이스로의 전환이 빠른 만큼 보안 위협의 진화 속도도 빨라지고 있는 것이 현실”이라며 “EQST는 보안의 취약 요소를 진단하고 대응할 수 있는 다양한 가이드를 제시할 것”이라고 했다.

올해 상반기에 발생한 주요 보안 이슈와 디지털 워크플레이스에서의 보안 위협 대응방안이 담긴 ‘EQST 인사이트’ 리포트는 ADT캡스 인포섹 페이지에서 무료로 내려받을 수 있다.

- 이전글원자력연구원의 해킹 통로 전락한 VPN, 공공기관 취약점 점검 나섰다 21.06.30

- 다음글"돈 안주면 빼낸 기밀자료 공개하겠다"…신종 '방산해커' 등장 21.06.23