딥웹·텔레그램에서 여전히 유통되는 개인정보... 어떻게 대응해야 하나

페이지 정보

작성자 cfpa 댓글 0건 조회 2,937회 작성일 21-04-17 11:56본문

출처 : 보안뉴스

https://www.boannews.com/media/view.asp?idx=95859&page=1&kind=1

전히 익명성 악용해 각종 불법 유출 정보 및 유해 콘텐츠 공유 및 거래 중

개인 사용자도 유출된 정보 통한 피해 예방하기 위해 기본적인 보안 수칙 지켜야

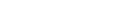

[보안뉴스 이상우 기자] 딥웹, 다크웹, 텔레그램 등 익명성을 제공하는 서비스를 악용해 각종 불법 정보나 콘텐츠를 공유 및 거래하는 범죄가 끊이지 않고 있다. NSHC에 따르면 최근 국내 사용자 5만 명의 개인정보가 텔레그램 그룹방 등을 통해 공유되고 있다. 포함된 내용은 ID, 비밀번호, 이름, 휴대전화번호, 이메일, 계좌 잔고, 해쉬화된 비밀번호 등이다.

▲딥웹에서 거래 중인 한국인 개인정보[자료=NSHC]

딥웹이란 우리가 일상적으로 사용하는 표면웹과 반대의 개념으로 일반적인 검색 엔진으로는 접근할 수 없으며, 접근 수단이나 권한 없이는 접속할 수 없는 공간을 말한다. 어두침침할 것이라는 이미지와 달리, 밴드 같은 폐쇄형 소셜 네트워크, 비공개 카페 등 웹에 있는 비밀 공간, 웹 페이지에 로그인 후 열어보는 이메일 역시 딥웹으로 분류할 수 있다. 내부에서 일어나는 일은 밖에서는 알기 어렵고, 익명성 역시 확보할 수 있기 때문에 불법적인 거래에 악용되기도 한다.

실제로 경찰청은 2020년 10월부터 12월에 걸쳐 진행한 ‘불법 마약류 유통 차단을 위한 정부기관 합동 특별단속’에서 총 2,640명의 마약사범을 검거하고, 그 중 504명을 구속했다고 발표했다. 이 중 인터넷을 통해 마약을 거래하다가 검거된 범죄자는 1,074명에 달했으며 특히, 딥웹의 일부인 다크웹을 이용한 범죄자는 전년 대비 약 4배 증가한 327명에 달해 다크웹 악용 범죄가 급격히 증가하고 있다.

익명성 악용한 범죄 여전히 많지만...끈질긴 추적으로 검거 가능

이러한 딥웹·다크웹뿐만 아니라 특별한 개인정보 노출 없이 사용할 수 있는 소셜 미디어에서도 익명성을 악용한 범죄가 빈번히 발생하며, 특히 성착취 등 디지털 성범죄 역시 이어지고 있다. 지난해 많은 이들을 분노케 했던 n번방, 박사방 등의 사건 역시 소셜 미디어와 텔레그램 단체방 등을 통해 범죄가 발생했으며, 이와 유사한 범죄는 아직까지 이어지고 있다.

범죄자들은 익명성이 보장되고 서버가 해외에 있어 추적이 어렵다는 점을 악용해 이러한 불법 행위를 지속하고 있지만, 이들을 추적하는 일이 불가능한 것은 아니다. 실제로 OSINT 전문분석 서비스를 제공하는 쿤텍은 지난 1월, 소셜 미디어를 통해 익명으로 음란물을 유포한 현역 군인을 추적하는데 성공했다고 밝혔다. 쿤텍은 위협 데이터 모니터링을 통해 사진, 영상 등 음란물을 게시한 20여개의 SNS 위험 계정에 대한 집중 분석을 수행했으며, 각 계정이 게시한 위협 정보와 링크 사이의 상관관계를 통합적으로 분석해 6개의 범죄 계정을 식별하고, 해당 계정을 운영하는 계정 소유자를 특정했다.

지난 2월에는 경찰청이 국내에서 갠드크랩 랜섬웨어를 유포한 피의자를 검거하기도 했다. 피의자는 추적을 피하기 위해 여러 국가를 거치면서 IP를 세탁했고, 범죄 수익금은 암호화폐를 통해 받았다. 하지만 경찰은 약 2년간 10개국과 국제 공조 수사를 진행하며 암호화폐 입출금 흐름, 통신기록 분석 등을 통해 피의자를 특정, 검거하는 데 성공했다.

불법 유출된 개인정보 다수 유통되는 만큼 개인도 악용에 대비해야

이처럼 다크웹·딥웹 등을 통해 자신도 모르게 수많은 개인정보 및 불법 정보가 거래되고 있으며, 이러한 정보를 이용한 추가적인 사이버공격까지 이뤄질 수 있는 상황이다. 거래되는 정보 중 상당수가 이메일 주소, 계정정보 등이며, 의외로 많은 사용자가 이 정도 정보가 유출되는 것으로는 큰 피해가 발생하지 않을 것이라고 오인하기도 한다. 하지만 단순한 계정정보라고 하더라도 다른 경로를 통해 유출한 개인의 카드정보 등과 함께 쓰일 경우 금전적인 피해를 유발할 수도 있다.

더욱이 이러한 정보 유출이 공공기관과 관련된 공무원의 개인정보, 국가기밀과 관련된 정보 유출로 이어질 경우 이는 국가안보를 훼손하는 중대한 피해까지도 유발할 수 있기 때문에 공공기관은 이와 같은 계정정보나 개인정보, 기밀사례 등이 유출됐는지 여부를 지속적으로 모니터링하고 즉각 대응할 필요가 있다.

그렇다면 일반 사용자는 불법적으로 유통된 정보가 악용되는 상황에서 어떻게 사이버공격으로 인한 피해를 예방할 수 있을까? 대표적인 것이 2단계 인증 사용이다. 오늘날 우리가 흔히 사용하는 이메일 서비스, 포털 사이트, 소셜 미디어 등에서는 계정 유출로 인한 타인의 로그인을 방지하기 위해 2단계 인증 기능을 제공한다. 이를 활성화하면 ID와 비밀번호가 외부에 노출되더라도, 사용자가 설정한 2단계 인증 수단 없이는 타인이 접근할 수 없기 때문에 민감한 정보를 보호할 수 있다.

알 수 없는 이메일에 주의하는 것 역시 중요하다. 공격자가 자신의 개인정보와 함께 이메일 주소를 획득했다면, 여러 정보를 종합해 금융기관이나 지인 등을 사칭한 스피어피싱을 시도할 수도 있다. 실제로 암호화폐 보관 서비스 ‘렛저’는 지난해 해킹으로 회원의 개인정보, 자산정보 등이 유출된 바 있으며, 유출사실을 알게 된 이후 회원에게 이메일 등을 통한 피싱을 주의하라고 당부하기도 했다. 공격자가 개별 사용자에게 렛저를 사칭해 암호화폐 지갑 복구 키 등을 요구할 수 있기 때문이다. 따라서 사용자는 의심스러운 이메일을 받을 경우 상대방이 보낸 메일이 맞는지 우선 파악해야 하며, URL을 통해 접속한 사이트에 각종 개인정보를 쉽게 입력하는 것을 지양해야 하고, 첨부파일은 백신이나 바이러스 토탈 등의 서비스를 이용해 검사한 이후 열어보는 것이 좋다.

[이상우 기자(boan@boannews.com)]